Кракен онион рабочая ссылка

После атаки головой, гидра начнёт возвращать её в исходную позицию. В итоге, после закрытия «Гидры» немецкие силовики приступили к следующей фазе операции. Гидра Озера Золы ныряет под воду, а потом взлетает через берег, попутно бомбардируя под собой водяными потоками из всех голов. В течение всего 2021. Давление властей весьма вероятная причина закрытия UniCC. Гидра Озера Золы помимо того, что сильнее своей родственницы, может перелетать на другую сторону. Содержание Описание Монстр с семью головами на длинных шеях. Он был основан в 2018., и к сентябрю 2021. В определенный момент голова окажется прямо над вами на достаточной высоте, чтобы вы могли произвести рубящий удар. Как в VK создали корпоративный суперапп для 10 тысяч сотрудников Цифровизация Но, в отличие от «Гидры UniCC закрылся не из-за действий властей. Расследование ведется в отношении пока не известных операторов и администраторов площадки, сообщается далее. На момент выхода из бизнеса он контролировал 30 рынка краденных карт в даркнете. Для вас огромный выбор систем оплат. Как и «Гидра он был связан с продажей запрещенных веществ. В том же месяце о своем закрытии объявил даркнет-ресурс UniCC, занимавшийся продажей ворованных кредитных карт. Разгромить сервис удалось специалистам Федерального управления уголовной полиции Германии. Скачайте браузер на свое устройство, откройте браузер и откройте мир сайта «Hydra». Банковская карта, qiwi кошелек, Btc и многое другое. Тактика Уворачиваться от дальнобойных атак гидры тяжело, так как они наносят урон по площади и могут менять направление движения в сторону героя, однако чем дальше расстояние, тем проще сделать уворот. Через нее были осуществлены продажи на общую сумму не менее 1,23 миллиарда евро. В январе 2022. Имея максимальное количество обычных огненных бомб и кидая их насколько возможно вверх в сторону ближайших голов без зеркало нацеливания, можно закидать гидной,которая. Надев Кольцо тумана можно безопасно приблизиться к гидре на дистанцию ближнего боя, она не будет стрелять (в ремастере всё равно стреляет, только с более близкой дистанции). Рекомендуется прятаться за деревьями, уворачиваться или убегать от данной атаки, однако, стоя на месте в воде, можно не опасаться водяных шаров: они будут пролетать над вами, не нанося урона. В операции против «Гидры» также принимали участие сотрудники. Когда останется одна голова - отстрелите ее любым дальнобойным оружием, в рукопашную не атакуйте - голова бьет слишком близко к пропасти. Эльяс Касми. По данным следствия, «Гидра» была нелегальной торговой площадкой с самым высоким оборотом в мире. Расследование против «Гидры» длилось с августа 2021. В ходе расследования выяснилось, что на «Гидре» было зарегистрировано свыше 17 млн пользователей со всего земного шара. Зеркало hydra Как пополнить баланс? На. Количество российских компаний, использующих облачную инфраструктуру, утроилось Цифровизация Через этот даркнет-сайт также велась продажа персональных данных и поддельных документов, говорится в сообщении немецких силовиков. Из даркнета уходят крупнейшие игроки Закрытие «Гидры» стало третьим ощутимым ударом по даркнету с начала 2022. Продавцов тоже было немало более 19 тыс. «Заглушка» на даркнет-сайте «Гидры» Однако нельзя не отметить, что в расследовании принимали участие и некоторые органы власти США. Недостатком метода является то, что нужно достаточно точно подгадать время удара, чтобы задеть голову. При наличии оружия с высоким уроном, гидра может умереть раньше чем будут отрублены все головы. В Озере Тёмных корней рядом с гидрой, в воде, лежит труп с сетом рыцаря, и есть мнение, что разработчиками он положен туда не просто так - это самая безопасная зона для борьбы с гидрой, водяные копья там не достают, удары головами блокируются щитом. Чёрный лук, Длинноперые стрелы, Кольцо с ястребом и Кольцо с красным камнем существенно ускорят процесс.

Кракен онион рабочая ссылка - Кракен сайт ссылки актуальные

to forecast change. The Landscape Toolbox is a coordinated system of tools and methods for implementing land health monitoring and integrating monitoring data into management decision-making.The goal of the Landscape Toolbox is to provide the tools, resources, and training to land health monitoring methods and technologies for answering land management questions at different scales.Nelson Stauffer Uncategorized 0The core methods described in the Monitoring Manual for Grassland, Shrubland, and Savanna Ecosystems are intended for multiple use. Each method collects data that can be used to calculate multiple indicators and those indicators have broad applicability. Two of the vegetative methods, canopy gap and vegetation height, have direct application…Continue readingNelson Stauffer Uncategorized 0Quality Assurance (QA) and Quality Control (QC) are both critical to data quality in ecological research and both are often misunderstood or underutilized. QA is a set of proactive processes and procedures which prevent errors from entering a data set, e.g., training, written data collection protocols, standardized data entry formats,…Continue readingNelson Stauffer Uncategorized 0In order to meet its monitoring and information needs, the Bureau of Land Management is making use of its Assessment, Inventory, and Monitoring strategy (AIM). While taking advantage of the tools and approaches available on the Landscape Toolbox, there are additional implementation requirements concerning the particulars of sample design, data…Continue readingNelson Stauffer Methods Guide, Monitoring Manual, Training 0We’ve added two new videos demonstrating and explaining the Core Methods of Plant species inventory and Vegetation height to our collection. These are two methods that previously didn’t have reference videos, although the rules and procedures for both can be found in volume I of the Monitoring Manual for Grassland, Shrubland,…Continue readingSarah McCord Methods Guide, Monitoring Manual, Training 0Question: Are succulents counted as a woody species when measuring vegetation heights? Answer: Yes. Succulent plant species are considered to be woody in contrast to herbaceous because their function is more similar to woody vegetation than herbaceous vegetation in many applications of these data. From a wildlife viewpoint: Some succulents are…Continue readingNelson Stauffer Blog, News, Presentations 0The 68th annual Society for Range Management meeting held in the first week of February 2015 in Sacramento, California was a success for the Bureau of Land Management’s Assessment, Inventory, and Monitoring (AIM) strategy. Staff from the BLM’s National Operations Center and the USDA-ARS Jornada hosted a day-long symposium to…Continue readingJason Karl Blog, Sample Design sample design, sampling 0What is an Inference Space? Inference space can be defined in many ways, but can be generally described as the limits to how broadly a particular results applies (Lorenzen and Anderson 1993, Wills et al. in prep.). Inference space is analogous to the sampling universe or the population. All these…Continue readingNelson Stauffer Blog, Monitoring Tools & Databases, News 0A new version of the Database for Inventory, Monitoring, and Assessment has just been released! This latest iteration—as always—aims to improve stability and reliability for field data collection on a tablet and data report generation in the office. For more information about DIMA and how it fits into project designs,…Continue readingJason Karl Blog, News 0In compiling information for the redesign of the Landscape Toolbox website and the second edition of the Monitoring Manual, I kept referring back to a small set of seminal references. These are my “Go-To” books and papers for designing and implementing assessment, inventory, and monitoring programs and for measuring vegetation…Continue readingJason Karl Blog, News 0We’re excited to show off the new redesign of the Landscape Toolbox. We’re in the middle of not only refreshing the website, but also completely overhauling the content and how it’s organized in the Toolbox. This version of the Toolbox is draft at this point and is evolving rapidly. Take…Continue reading

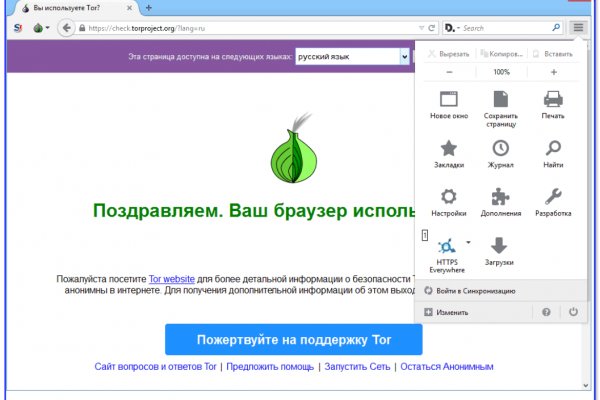

SpiderOak обещают продолжить изучение архитектуры Mega с обязательной публикацией (вероятно, сочных) результатов. Для начала работы необходимо зарегистрироваться. Еще один способ оплаты при помощи баланса смартфона. Ссылка на файл, то ваш адресат не сможет скачать файл без ввода специального пароля, который вы можете выслать ему отдельно по электронной почте. Не совсем Есть еще ограничения, а именно: мега не будет платить за баги, требующие для использования очень больших вычислительных мощностей (что разумно баги носящие условно-академический характер (что неблагоразумно, ибо как завещал тов. Попадаем в свое облачное хранилище. Совместный доступ к папкам делают Mega интересным инструментом для организации удаленной работы. С его помощью вы можете пригласить к совместному использованию своих сотрудников, друзей или семью. К сожалению, криптографические проблемы нельзя решить путем методичного самовнушения про «отсутствие реальной уязвимости» Также мега аккуратно обошла вопрос относительно возможной идентификацми. Учитывая юный возраст сервиса, можно иметь надежду, что разработчики просто еще не успели и в скором времени такой клиент появится. UPD В ответ на разгоревшуюся дискуссию, Мега организовала программу финансового поощрения «ответственных прохожих и планирует платить награды за найденые баги. Ну и наконец, на сладкое, добрые прохожие из fail0verflow team обнаружили, что в механизме валидации компонентов страницы, используемом Mega (том самом механизме, о фундаментальной ненадежности которого говорил Matthew Green) имеется откровенно хрестоматийная ошибка вместо криптостойкой хеш-функции используется СВС-МАС. Добрый день! Но с другой стороны, конвергентное шифрование может довольно здорово ударить по столь драгоценной privacy, поскольку позволяет заинтересованным лицам узнать, есть ли на сервисе дубликат некоего файла, при условии что у них самих он уже есть в незашифрованном виде (если вы понимаете о чем я). In that case, you will access that original data» ) Важность последнего пункта стоит обсудить особо. Заходите через анонимный браузер TOR с включенным VPN. Контекстное меню файлов позволяет скачать его на свой компьютер, переместить или скопировать в другую папку, удалить. А это нехорошо. В разделе Аккаунт можно просмотреть заполненность своего хранилища, купить дополнительное место, изменить настройки передачи данных и некоторые другие опции. Я уверен, что все активные интернет пользователи слышали про историю закрытия популярного файлообменника Megaupload и злоключениях его создателя. Mega отреагировали на найденную fail0verflow уязвимость крайне оперативно, и в настоящий момент используют SHA-256Однако, наличие такого грубого ляпа у сервиса, гордящегося своей «криптографичностью не может не тревожить. Файлы можно загружать нажатием на кнопку. После окончания регистрации вам вышлют ссылку для входа на указанный вами адрес электронной почты. Однако, недавно мое внимание привлекло обилие англоязычных статей о (не)безопасности милого душе сервиса Mega. Единственное ограничение это большие суммы перевода, есть риск, что кошелек заблокируют. Для этого нужно указать свое имя, почтовый адрес и пароль. Однако, в пользовательских комментариях к статье довольно быстро стали звучать возражения, связанные с тем, что оба эти сценария скорее всего будут весьма редкими, а значит, подобного рода дедупликация является экономически нецелесообразной и вряд ли стоит усилий по написанию специального (и, в общем-то, непростого) кода. Чекбоксы. Совместный доступ. Обратите внимание на опции в верхней части этого окна. Сразу должен предупредить, данная статья не содержит original research, сиречь моего собственного мнения о криптографии в Mega, а лишь стремится проинформировать русскоязычного читателя относительно состояния зарубежной дискуссии на эту тему.